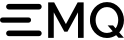

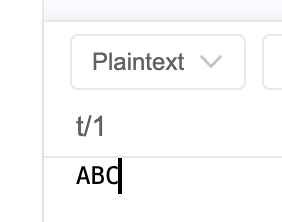

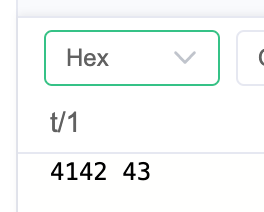

测试输入数据1**(BUG)**:使用MQTTX客户端或者使用服务端代码向exmq服务器发送0xaa或者0xbb,0xcc等HEX数据时,在webhook的http服务接口上解析payload得到值的都是efbfbd (注:解析出来的值应该是aa,bb,cc)。

测试输入数据2 (正常):使用MQTTX客户端或者使用服务端代码向exmq服务器发送0x11223344等HEX数据时,在webhook的http服务接口上解析payload得到值是11223344 (注: 此HEX数据解析正确)

经过我多次测试:0x79及以下都能正确解析,超过0x79就会解析成efbfbd