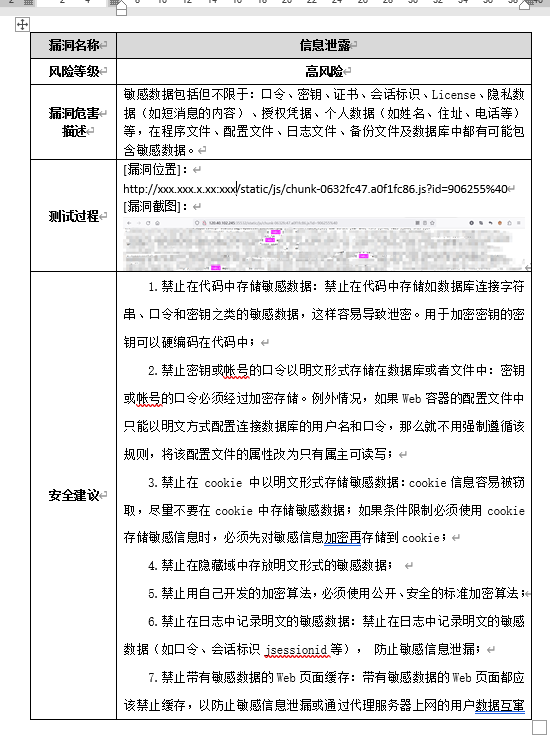

IP:PORT/static/js/chunk-0632fc47.a0f1fc86.js?id=906255%40

管理页面被扫描出漏洞,改如何解决?

具体如下:

- EMQX 版本?

- 扫描出的漏洞具体是什么?CVE 标识符是?

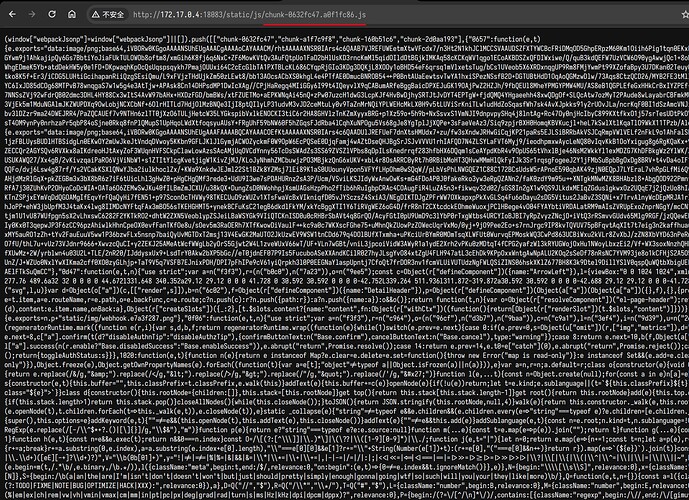

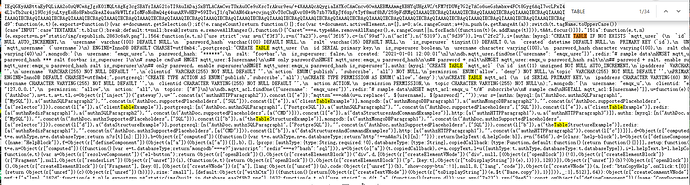

- 这属于误报,不是漏洞/缺陷

- 不打开相关的 dashboard 配置及编辑页面,不会访问到相关 js 页面

- 属于 Dashboard 功能的一部分,不是日志,也不能访问后不“打印”

- 几种解决方式

- 添加文件到扫描白名单

- 关闭 dashboard 功能,但会导致 API 管理接口不可用

- Fork 并修改 Dashboard 源码,删除相关关键字后重新打包。GitHub - emqx/emqx-dashboard5: The management console used to monitor and manage EMQX clusters.

无法解决,只能修改前端文件重新打包

这个 Github 项目里